文章目录

我们知道⼀般情况下 ConfigMap 是用来存储⼀些非安全的配置信息,如果涉及到⼀些安全相关的数据用 ConfigMap 就非常不妥了,因为 ConfigMap 是铭文存储的。这个时候我们就需要用到另外⼀个资源对象了: Secret , Secret 是用来保存敏感信息,例如密码、OAuth 令牌和 ssh key等等,将这些信息存放在 Secret 中比放在 Pod 的定义中或者 docker 镜像中来说更加安全和灵活。

Secret 有三种类型:分别是Opaque、kubernetes.io/dockerconfigjson和kubernetes.io/service-account-token,下面我就一个个来分析看看。

- Opaque:base64 编码格式的 Secret,用来存储密码、密钥等;但数据也可以通过 base64 –decode 解码得到原始数据,所有加密性很弱;

- kubernetes.io/dockerconfigjson:用来存储私有 docker registry 的认证信息;

- kubernetes.io/service-account-token:用于被 serviceaccount 引用,serviceaccout 创建时Kubernetes会默认创建对应的secret。Pod如果使用了serviceaccount,对应的secret会自动挂载到Pod目录 /run/secrets/kubernetes.io/serviceaccount 中。

1、Opaque Secret

Opaque 类型的数据是⼀个 map 类型,要求value是 base64 编码格式,比如我们来创建⼀个用户名为admin,密码为 admin321 的 Secret 对象,⾸先我们先把这用户名和密码做 base64 编码:

[root@Node01 ~]# echo -n "admin" | base64

YWRtaW4=

[root@Node01 ~]# echo -n "admin321" | base64

YWRtaW4zMjE=

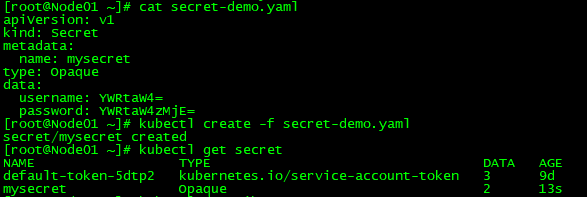

然后我们就可以利⽤上⾯编码过后的数据来编写⼀个 YAML 文件:(secret-demo.yaml)

apiVersion: v1

kind: Secret

metadata:

name: mysecret

type: Opaque

data:

username: YWRtaW4=

password: YWRtaW4zMjE=

创建完成以后,利用 get secret 命令查看:

注:default-token-5dtp2 为创建集群时默认创建的 secret,被serviceacount/default 引用。

使⽤ describe 命令,查看详情:

我们可以看到利用 describe 命令查看到的 Data 没有直接显示出来,如果想看到 Data 里面的详细信息,同样我们可以输出成 YAML 文件进⾏查看:

创建好 Secret 对象后,有两种方式来使用它:

- 以环境变量的形式

- 以Volume的形式挂载

通过环境变量获取Secret

⾸先我们来测试下环境变量的方式,同样的,我们来使用⼀个简单的 busybox 镜像来测试下:(secret1-pod.yaml)

apiVersion: v1

kind: Pod

metadata:

name: secret1-pod

spec:

containers:

- name: secret1

image: busybox

command: [ "/bin/sh", "-c", "env" ]

env:

- name: USERNAME

valueFrom:

secretKeyRef:

name: mysecret

key: username

- name: PASSWORD

valueFrom:

secretKeyRef:

name: mysecret

key: password

注:上面环境变量中定义的 secretKeyRef 关键字,和我们上小节的 configMapKeyRef 是不是比较类似,⼀个是从 Secret 对象中获取,⼀个是从 ConfigMap 对象中获取。我们直接创建上⾯的 Pod ,然后查看Pod的日志输出:

可以看到有 USERNAME 和 PASSWORD 两个环境变量都输出出来了。

通过Volume挂载获取Secret

同样的我们用⼀个 Pod 来验证下 Volume 挂载,创建⼀个 Pod 文件:(secret2-pod.yaml)

apiVersion: v1

kind: Pod

metadata:

name: secret2-pod

spec:

containers:

- name: secret2

image: busybox

command: ["/bin/sh", "-c", "ls /etc/secrets"]

volumeMounts:

- name: secrets

mountPath: /etc/secrets

volumes:

- name: secrets

secret:

secretName: mysecret

我们直接创建Pod,然后查看输出日志:

可以看到 secret 把两个key挂载成了两个对应的⽂件。当然如果想要挂载到指定的文件上⾯,是不是也可以使用上⼀小节的方法:在 secretName 下⾯添加 items 指定 key 和 path,这个大家可以参考 ConfigMap 中的方法去测试下。

2、kubernetes.io/dockerconfigjson

除了上⾯的 Opaque 这种类型外,我们还可以来创建⽤户 docker registry 认证的 Secret ,直接使

⽤ kubectl create 命令创建即可,如下:

kubectl create secret docker-registry myregistry --docker-server=DOCKER_SERVER --docker-username=DOCKER_USER --docker-password=DOCKER_PASSWORD --docker-email=DOCKER_EMAIL

然后查看Secret列表:

注意看上⾯的 TYPE 类型, myregistry 是不是对应的 kubernetes.io/dockerconfigjson ,同样的可以使用 describe 命令来查看详细信息:

可以看到 Data 区域没有直接展示出来,如果想查看的话可以使用 -o yaml 来输出展示出来:

可可不可以把上⾯的 data.dockerconfigjson 下⾯的数据做⼀个 base64 解码,看看里面的数据是怎样的呢?答案肯定是可以的:

echo eyJhdXRocyI6eyJET0NLRVJfU0VSVkVSIjp7InVzZXJuYW1lIjoiRE9DS0VSX1VTRVIiLCJwYXNzd29yZCI6IkRPQ0tFUl9QQVNTV09SRCIsImVtYWlsIjoiRE9DS0VSX0VNQUlMIiwiYXV0aCI6IlJFOURTMFZTWDFWVFJWSTZSRTlEUzBWU1gxQkJVMU5YVDFKRSJ9fX0= | base64 -d

讲了这么多、Secret的使用场景是什么呢?例如:如果我们需要拉取私有仓库中的 docker 镜像,就可以使用到上⾯的 myregistry 这个 Secret :

apiVersion: v1

kind: Pod

metadata:

name: foo

spec:

containers:

- name: foo

image: 192.168.1.100:5000/test:v1

imagePullSecrets:

- name: myregistrykey

注:我们需要拉取私有仓库镜像 192.168.1.100:5000/test:v1 ,我们就需要针对该私有仓库来创建⼀个如上的 Secret ,然后在 Pod 的 YAML 问件中指定 imagePullSecrets ,关于私有仓库的搭建后面也会详细讲解的。

3、kubernetes.io/service-account-token

另外⼀种 Secret 类型就是 kubernetes.io/service-account-token ,用于被 serviceaccount 引用。serviceaccout 创建时 Kubernetes 会默认创建对应的 secret。Pod 如果使用了 serviceaccount,对应的secret会自动挂载到Pod的 /run/secrets/kubernetes.io/serviceaccount 目录中。

这里我们使用⼀个 nginx 镜像来验证⼀下:

注:为什么不是 busybox 镜像来验证?当然用 busybox 镜像来验证也是可以的,但是我们就不能在 command 里面来验证了,因为token是需要 Pod 运行起来过后才会被挂载上去的,直接在 command 命令中去查看肯定是还没有 token 文件的。

4、Secret 与 ConfigMap 的区别

最后我们来对⽐下 Secret 和 ConfigMap 这两种资源对象的异同点:

相同点:

- key/value的形式;

- 属于某个特定的namespace;

- 可以导出到环境变量;

- 可以通过目录/文件形式挂载;

- 通过 volume 挂载的配置信息均可热更新。

不同点:

- Secret 可以被 ServerAccount 关联;

- Secret 可以存储 docker register 的鉴权信息,用在 ImagePullSecret 参数中,用于拉取私有仓库的镜像;

- Secret ⽀持 Base64 加密;

- Secret 分为 kubernetes.io/service-account-token、kubernetes.io/dockerconfigjson、Opaque 三种类型,而 Configmap 不区分类型。